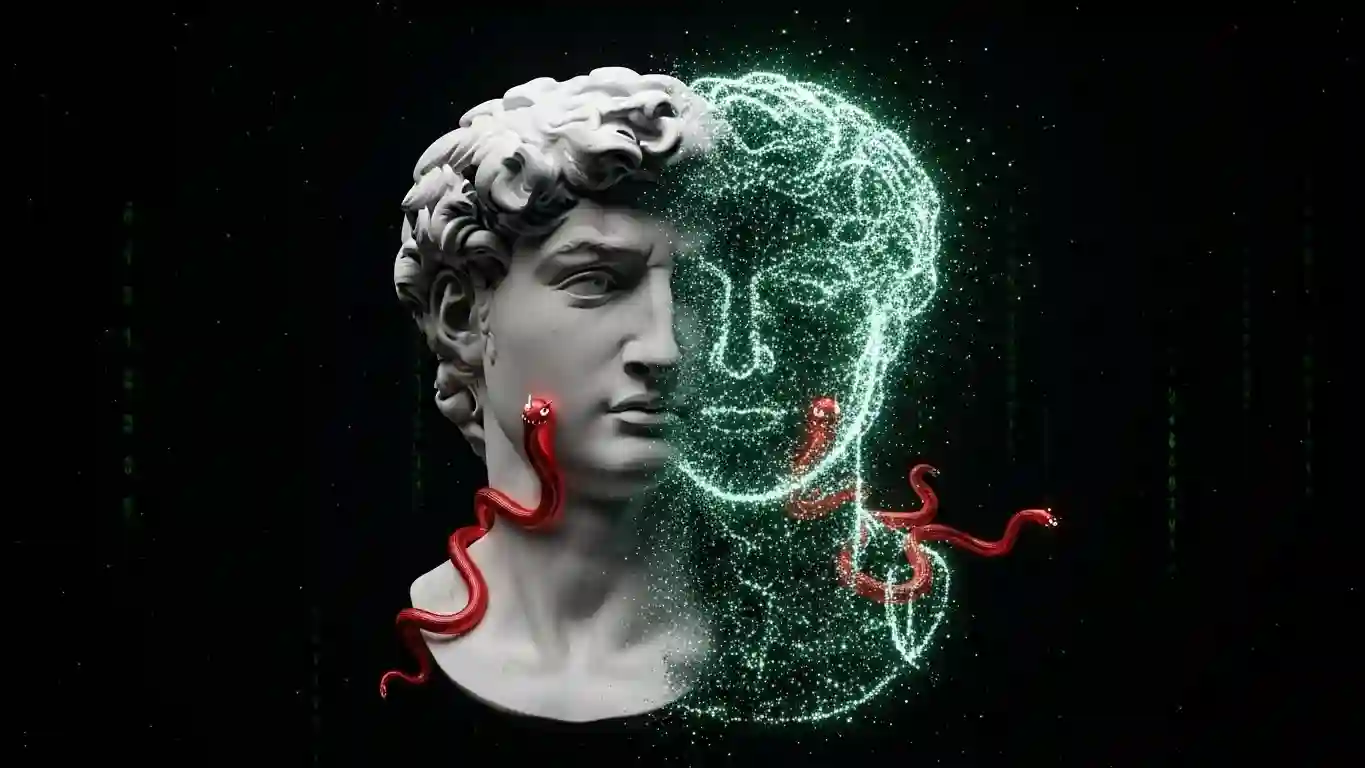

Dijital İkiz’iniz Hack’lendi: Siber Saldırılar Artık Sadece Verilerinizi Değil, ‘Sizi’ de Hedef Alıyor

Yapay Zekânın (YZ/AI) getirdiği otomasyon ve verimlilik devrimi, beraberinde kurumsal kimlik avının ve sosyal mühendisliğin yepyeni, görünmez bir türünü de getirdi. Yüksek TBM’li bir alanda faaliyet gösteren kurumlar için bu, felaket senaryosudur. Çünkü bir Dijital İkiz hack’lendiğinde, sadece sisteme değil, karar alma mekanizmasına sızılmış olur. Bu makale, sizi 2026’nın en acı veren siber güvenlik gerçeğine hazırlayacak: Dijital İkiz saldırıları. Amacım, en iyi XDR platformu nasıl seçilir sorusuna 15 yıllık tecrübemle yanıt vererek, kurumunuzun siber bağışıklığını güçlendirmektir.

Tehdidin Tanımı: Dijital İkiz Saldırılarını Anlamak

Biz IT yöneticileri için, fiziksel varlıkların sanal kopyası olan “Dijital İkiz” kavramı yeni değil. Üretim, enerji ve lojistikte yıllardır kullanıyoruz. Ancak 2026’da bu kavram, Bilişsel İkiz’e (Cognitive Twin) dönüşüyor.

Bilişsel İkiz: Bir çalışanın (özellikle bir yöneticinin) iletişim stilini, karar verme eğilimlerini ve profesyonel bilgisini taklit eden, YZ destekli sanal bir temsilcidir. Bu ikizler, e-posta, sohbet veya hatta YZ destekli sesli toplantılarda yöneticinin yerini alabilir.

Saldırı Yüzeyi: Tehdit aktörleri artık geleneksel fidye yazılımlarından ziyade, bu ikizlerin eğitim verilerini, API erişim anahtarlarını veya YZ modelinin kendisini hedef alıyor. Başarılı bir sızma, bir CEO’nun sesini taklit ederek acil bir para transferini onaylaması veya bir CISO’nun e-posta tarzını kullanarak kritik bir güvenlik protokolünü devre dışı bırakması anlamına gelebilir.

-

Peki, Dijital İkizler neden bu kadar büyük bir hedef haline geldi?

-

Yüksek Etki Alanı: Kurumsal karar alıcıların veya teknik uzmanların ikizleri, siber saldırganlar için en hızlı ve en yüksek getiri sağlayan hedefi sunar.

-

Tespit Zorluğu: Yüksek kaliteli bir Bilişsel İkiz saldırısı, geleneksel kimlik avı filtrelerini kolaylıkla aşar, çünkü kullanılan dil ve bağlam “kurum içi” ve “beklenen”dir.

-

API Açıkları: İkizlerin çoğu, üçüncü taraf API’lar ve bulut hizmetleri üzerinden iletişim kurar. Bu API erişim anahtarları, kolayca çalınabilecek kritik zayıflık noktalarıdır.

-

KVKK uyum rehberi, sadece veriyi değil, artık bu dijital kimliklerin kötüye kullanımını da kapsamalıdır.

2026’nın En İyi XDR Platformları Karşılaştırması

Dijital İkiz saldırılarını durduracak tek savunma hattı, sadece uç noktaları değil, e-posta, ağ, kimlik ve bulut ortamını bütünleşik olarak izleyen genişletilmiş bir tespit ve müdahale mekanizmasıdır: XDR (Extended Detection and Response).

IT yöneticileri için en iyi XDR platformu nasıl seçilir sorusunun cevabı, mevcut altyapınıza en iyi entegre olan ve en geniş görünürlüğü sunandır.

| Platform | Temel Özellik & Benim Tecrübem | Kimler İçin İdeal? |

| Palo Alto Networks XDR | Geniş bulut ve ağ entegrasyonu. Özellikle Zero Trust mimarisini benimsemiş, karmaşık, çoklu bulut kullanan büyük kurumlar için lider çözüm. | Güvenlik operasyonlarında tam entegrasyon ve sıfır güven odaklı CIO’lar. |

| CrowdStrike Falcon Insight | Uç nokta ve tehdit istihbaratında (Threat Intelligence) pazarın en hızlısı. Çok az kaynak tüketimi ile uç nokta görünürlüğünde liderlik eder. | Hızlı büyüme, dağıtık ve mobil iş gücü olan, tehdit avcılığını (Threat Hunting) önceliklendiren CISO’lar. |

| SentinelOne Singularity XDR | YZ tabanlı otonom müdahale yetenekleri. SOAR (Güvenlik Orkestrasyonu, Otomasyon ve Müdahale) yetenekleri sayesinde insan müdahalesine en az ihtiyaç duyan platform. | Otomasyonu ve operasyonel verimliliği en üst seviyeye çıkarmak isteyen IT Müdürleri. |

SentinelOne Singularity XDR: Otonom Müdahale İçin En İyisi

SentinelOne, geleneksel EDR platformlarının aksine, bir tehdit algıladığında insan onayı beklemeden otomatik olarak müdahale edebilir. Dijital İkiz saldırıları saniyeler içinde gerçekleştiği için, bu otonom XDR çözümleri hayati önem taşır. Platformun birincil terimi olan en iyi XDR platformu nasıl seçilir sorusuna cevabı, hız ve otomasyonda gizli.

CrowdStrike Falcon Insight: Hızlı Tespit ve Tehdit İstihbaratı İçin En İyisi

CrowdStrike, küresel tehdit istihbaratını (Threat Intelligence) saniyeler içinde müşterilerine aktarmasıyla ünlüdür. Eğer ekibinizin proaktif tehdit avcılığı kültürünü benimsemesini istiyorsanız, bu platformdaki zengin veri akışı paha biçilmezdir. Benim tecrübeme göre, saldırıdan birkaç saniye önce uyarı almanızı sağlayan en güvenilir araçtır.

Palo Alto Networks XDR: Bütünleşik Ağ Güvenliği İçin En İyisi

Palo Alto, XDR’ı sadece bir yazılım olarak değil, ağ ve bulut güvenlik mimarisinin doğal bir uzantısı olarak konumlandırır. Eğer kurumunuz zaten Palo Alto ürünlerini (Firewall, SASE) kullanıyorsa, bu platform entegrasyon ve tek yönetim konsolu (Single Pane of Glass) açısından size büyük avantaj sağlar. Bu da, karmaşık sistemleri yöneten bir IT Yöneticisinin en çok değer verdiği özelliktir.

Dijital İkizlerinizi Koruma Altına Almak: 4 Adımlı Stratejik Rehber

Dijital kimliklerinizi ve YZ temsilcilerinizi korumak, sıfırdan başlayan bir güvenlik stratejisi gerektirir. İşte sahada uyguladığım ve işe yarayan 4 kritik adım:

Adım 1: YZ Kimlik Yönetimi (AI Identity) Başlatın

Tıpkı kullanıcılar (Active Directory) veya makineler (makine kimliği) gibi, kurumunuzdaki her YZ modelini, botu veya Dijital İkizi bir kimlik olarak tanımlayın. Bu kimliklere, insanlara verdiğinizden bile daha sıkı Sıfır Güven (Zero Trust) politikaları uygulayın. Yetkilendirme (Authorization) mekanizmasını, sadece “Bilişsel İkiz’in” görevini yerine getirmesi için gerekli en az ayrıcalıkla sınırlandırın.

Adım 2: Eğitim Verilerinde Şeffaflık ve Manipülasyon Tespiti Uygulayın

Bir YZ modelinin çıktıları hatalıysa, büyük ihtimalle eğitim verileri zehirlenmiştir (Data Poisoning). Kritik karar alma ikizleri için, kullanılan eğitim verisi setlerinin bütünlüğünü sürekli kontrol edin ve loglayın. Eğitim verilerinde beklenmeyen değişiklikler olduğunda, XDR platformunuzun anında uyarı vermesini sağlayın.

Adım 3: YZ’yi Bir “Kullanıcı” Olarak İzleyin

Geleneksel Uç Nokta Güvenliği (EPP) yaklaşımını genişletin. YZ ikizlerinin e-posta gönderim hacmini, bütçe onaylama sıklığını veya yazılım dağıtma davranışını normal bir kullanıcının davranışıyla karşılaştırın. Bir CISO İkizinin gece yarısı 500 GB’lık veri transferi başlatması, sıradan bir ihlal değil, Bilişsel İkiz’in ele geçirildiğinin kesin kanıtıdır.

Adım 4: Acil Durum “İkiz Kapatma” Prosedürünü Hazırlayın

En iyi savunma planı bile başarısız olabilir. Bu yüzden, bir Dijital İkiz’in şüpheli davranış sergilediği anlarda onu hızla izole etme ve kapatma (kill switch) prosedürü oluşturun. Bu, tüm API erişimlerinin kesilmesi ve tüm sistemlerden kimlik doğrulamasının iptal edilmesi anlamına gelir. Bu prosedür, itibar kaybını ve finansal zararı en aza indirecek kritik bir adımdır.

🔑 Anahtar Karar Faktörleri: Tedarik, Bütçe ve Gelecek Uyumu

En iyi XDR platformu nasıl seçilir sorusunun teknik cevabı performanstır, ancak kurumsal cevabı maliyet ve uyumdur.

Tedarikte Entegrasyon Yeteneği

Seçtiğiniz platformun çoklu bulut (Multi-Cloud) ortamınızla ve mevcut SIEM (Security Information and Event Management) sisteminizle ne kadar iyi konuştuğunu kontrol edin. YZ güvenliğinde entegrasyon kritik önem taşır, çünkü tehditler asla tek bir siloda kalmaz. Satıcının sadece kendi ürünleriyle değil, rakiplerinin ürünleriyle de entegre olabilme vaadi, tedarik sürecinizdeki en büyük pazarlık gücünüz olmalıdır.

Bütçe Dağılımında Otonomiye Odaklanma

XDR yatırımı yaparken sadece lisans maliyetine odaklanmayın. XDR’ın asıl değeri SOAR (Security Orchestration, Automation and Response) yetenekleridir. Otonom müdahale ne kadar güçlüyse, Güvenlik Operasyon Merkezi (SOC) ekibinizin manuel müdahale ihtiyacı o kadar azalır. Bu, personel maliyetlerinden (OpEx) büyük tasarruf sağlar. Uzun vadede en pahalı lisans, en az OpEx harcaması gerektirebilir.

Türkiye’deki KVKK ve Lokalizasyon Gereksinimleri

Türkiye’deki KVKK ve Yerel Veri Saklama Zorunluluğu: Yerel mevzuat, özellikle KVKK (Kişisel Verilerin Korunması Kanunu), Dijital İkizlerinizi eğitmek için kullanılan hassas kişisel verilerin yurt dışına aktarımı konusunda katı kısıtlamalar getirir. IT Yöneticisi olarak bilmelisiniz ki, bu tür kritik verilerin yurt dışındaki bulut platformlarında işlenmesi ve loglanması, kurumunuz için yüksek hukuki ve finansal risk oluşturur. Bu riskleri bertaraf etmek için, XDR ve güvenlik loglarını depolayan platformunuzun, Veri Yerelleştirme (Data Localization) esnekliğine sahip olup olmadığını ve logları Türkiye sınırları içinde tutma yeteneğini satıcıdan mutlaka yazılı olarak teyit edin. Bu, bir teknoloji tercihi değil, yasal uyumun temel bir gerekliliğidir.

❓ Sıkça Sorulan Sorular (SSS)

XDR, mevcut EDR çözümümüzden tam olarak ne kadar farklıdır?

EDR (Uç Nokta Tespiti ve Yanıtı), tehditleri sadece laptoplar, sunucular ve mobil cihazlar gibi uç noktalarda izler. XDR ise bunu genişleterek, ağ trafiği, e-posta, bulut iş yükleri ve kullanıcı kimliklerini (Dijital İkizler dahil) tek bir merkezi platformda birleştirir. EDR, bir kapıyı korur; XDR ise tüm binayı izler.

Bulut güvenliği için CSPM kullanıyorum, XDR’a yine de ihtiyacım var mı?

Evet. CSPM (Cloud Security Posture Management), bulut yapılandırma hatalarını (misconfiguration) kontrol ederken; XDR, bulut ortamınızdaki sunucularda çalışan süreçler (runtime) içindeki gerçek tehditleri ve kötü niyetli davranışları izler. Biri statik bir kontrol listesi, diğeri ise dinamik bir güvenlik kamerası gibidir.

Saldırganlar, Dijital İkizlerin sesini nasıl bu kadar gerçekçi taklit ediyor?

Saldırganlar, yöneticilerin sesli toplantı kayıtlarını veya telefon görüşmelerini çalar. Bu verileri, derin öğrenme (Deep Learning) algoritmalarıyla eğitirler ve sadece 3-5 saniyelik bir ses örneğiyle bile metin-konuşma (Text-to-Speech) motorlarını kullanarak yüksek kaliteli derin sahte (Deepfake) sesler oluşturabilirler.

XDR maliyetlerini BT bütçesi içinde nasıl gerekçelendirmeliyim?

XDR’ın maliyetini, maliyet merkezi olarak değil, iş sürekliliği yatırımı olarak sunun. Gerekçelendirmeniz, “Bir Dijital İkiz saldırısının potansiyel maliyeti (itibar kaybı, yasal cezalar, 14 saatlik kesinti), XDR lisansının yıllık maliyetinin X katıdır” şeklinde olmalıdır. Risk transferini ve iş sürekliliğini vurgulayın.

💡 Liderlik, Adaptasyon ve Yeni Vizyon

2026, IT liderliğinde konfor alanının kalmadığı bir yıl olacak. Dijital İkiz’iniz hack’lendi senaryosu, sadece kurgusal bir korku değil, önümüzdeki 12 ayın en somut tehdidi. Bu durum, bize şunu söylüyor: Siber güvenlik artık sadece bir teknoloji problemi değil, bir kurumsal kimlik problemidir.

Bugün, en iyi XDR platformu nasıl seçilir sorusunun cevabını biliyorsunuz. Artık harekete geçme zamanı. Tedarik masasına oturun ve sadece teknik özelliklere değil, platformun otonomi seviyesine ve Türkiye’deki mevzuata uyum esnekliğine odaklanın.

Harekete Geçin: Ekibinizle hemen bir toplantı ayarlayın ve kullandığınız XDR/EDR platformunun, YZ botlarının ve Sanal Temsilcilerin aktivitesini loglayıp loglamadığını sorgulayın. Platform sağlayıcınızdan, YZ Kimlik Yönetimi yetenekleri hakkında bir demo talep edin. En önemlisi, bu yeni tehdit manzarasını kabul edin: Siber güvenlik, artık sizin dijital gölgenizi korumaktır.